SIN CAERSE DE LA NUBE

AL MARGEN DE LOS VÉRTIGOS. Vivir y trabajar en la nube: decálogo para evitar riesgos. Los expertos aconsejan utilizar la autenticación de dos factores o instalar solo las aplicaciones necesarias; hay una estrategia para salvar los peligros

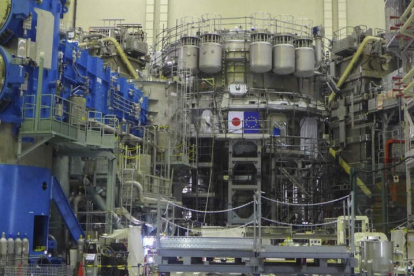

Instalaciones de base de tecnología cuántica. efe

Guardamos fotos personales, añadimos contactos, trabajamos… Todo lo hacemos en la nube. Según el informe Tecnologías digitales en la empresa, del Observatorio Nacional de Tecnología y Sociedad, casi un tercio de las empresas españolas ya hace uso de la informática en la nube. Sus ventajas son evidentes: acceder y almacenar información, recursos y aplicaciones en cualquier lugar donde haya una conexión a internet. Pero ¿además es peligroso? El informe Global Threat Report 2023, de CrowdStrike, afirma que el año pasado se incrementaron un 95 % los ataques en la nube.

Como explica César Córcoles, profesor de los Estudios de Informática, Multimedia y Telecomunicación de la UOC y miembro del grupo de investigación Technology Enhanced Knowledge and Interaction Group (TEKING), cuando se trabaja en la nube se delega la gestión de la seguridad al proveedor de servicios que se esté utilizando. «Es muy etéreo hablar de «la nube», pero al fin y al cabo lo que estamos haciendo es pasar de guardar los documentos en el disco de nuestro ordenador a hacerlo en los discos del proveedor de servicios que hayamos elegido», indica.

Si ese proveedor, ya sea uno de los grandes, como Amazon, Google o Microsoft, u otro más pequeño, tiene mejor competencia en seguridad que el usuario o las personas que administran sus ordenadores y redes internas, en general se está mejorando la seguridad, «especialmente en el caso de empresas e instituciones pequeñas que no pueden dedicar muchos recursos a la seguridad», afirma el profesor de la UOC. En su opinión, trabajando con los documentos en la nube probablemente será más difícil «que un programa malicioso cifre nuestros datos y nos exija un rescate por ellos, la política de copias de seguridad seguramente sea mejor que la que podamos implementar nosotros y no vamos a estar descargando tantos archivos a nuestros ordenadores ni llevándolos de un lado para otro en un disco USB, que puede perderse».

Sin embargo, al usar la nube para los documentos que se desee compartir o guardar, también se los está «perdiendo de vista» y depositando mucha confianza en ese proveedor que se ha elegido y en sus políticas de seguridad. Y, aunque la empresa proveedora se encargue de buena parte de la seguridad, el principal riesgo «es el propio usuario que tiene acceso a los documentos», recuerda Córcoles.

Para evitar esos potenciales peligros, hay una serie de estrategias que recomiendan los expertos: Escoger un proveedor de confianza. Para César Córcoles, la primera estrategia de prevención es elegir la «nube» de un proveedor de confianza. «Es complicado, si no imposible, para los clientes evaluar esos aspectos, por lo que en general dependemos de la reputación de las empresas que nos ofrecen sus servicios», afirma. Tener un control de acceso adecuado. Como explica Helena Rifà, profesora de los Estudios de Informática, Multimedia y Telecomunicación de la UOC y directora del máster universitario de Ciberseguridad y Privacidad de la UOC, para eliminar riesgos es clave «ajustar los permisos de acceso a nuestros archivos evitando dar permisos a personas que no los necesitan. Al mismo tiempo, revisar regularmente los accesos para cancelar los permisos si es posible, por ejemplo, cuando una colaboración o proyecto de la empresa en la que se trabaja haya finalizado o cuando los miembros del grupo hayan cambiado». Gestionar los controles de acceso a los datos a través de roles o grupos profesionales. Establecer y administrar las políticas y restricciones que determinan quién tiene permiso para acceder a ciertos datos.